“What if the distance between you and the thing you want is just one more try?”

Sudah setahun berlalu dari temuan vulnerability pertamaku. Kalau dipikir-pikir lagi, beberapa di antaranya ternyata hal-hal remeh. Berikut beberapa low-effort vulnerabilities yang pernah kutemukan:

Kasus Pertama:#

- Buka Wayback Machine, lalu masukin domain target.

- Scroll dan cari URL lama yang kelihatannya sensitif atau mengarah ke dashboard internal.

- Coba akses URLnya.

- Ga sengaja ketemu celah BAC (Broken Access Control). Ternyata endpoint lamanya nggak punya validasi sesi yang bener, berujung ke potensi Mass PII (Personally Identifiable Information) leak.

Kasus Kedua:#

- Ada kenalan yang cerita kalau aplikasi yang dia pakai lagi nge-bug.

- Aku iseng coba buka aplikasinya di browser-ku sendiri.

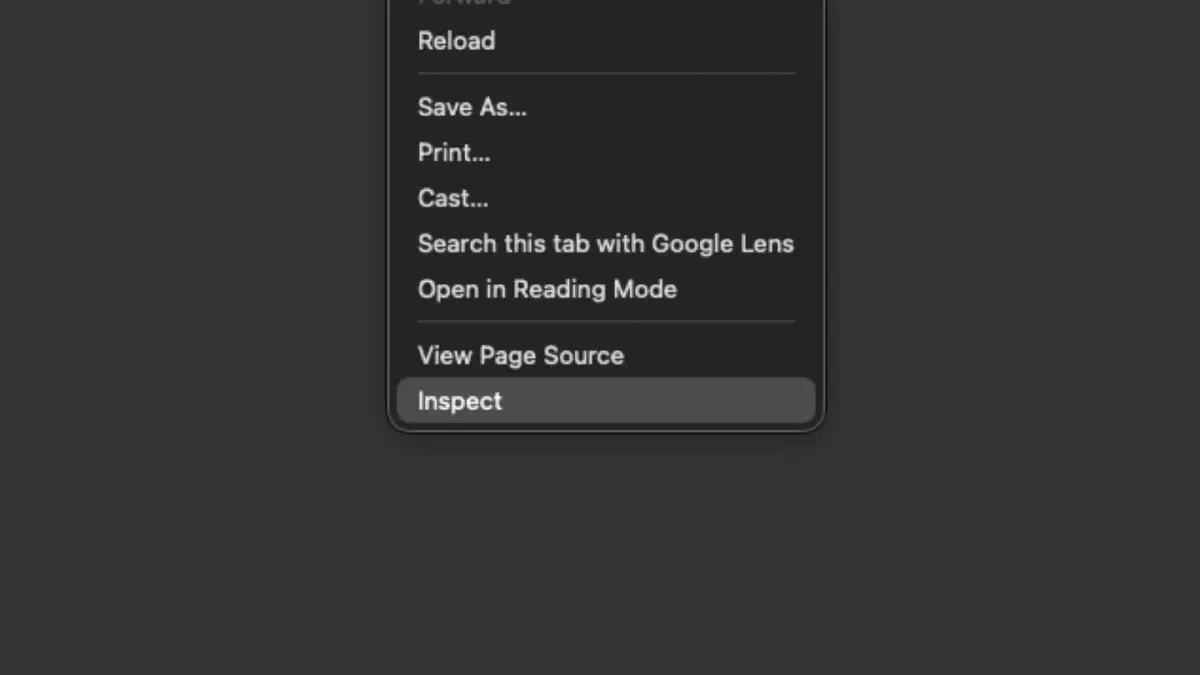

- Cuma modal klik kanan > Inspect Element, lalu nge-scan source code dan network tab-nya.

- Ketemu exposed API key & client secret yang tertinggal dengan jelas di client-side. It’s literally sitting there!

Kasus Ketiga:#

- Kasus ini terjadi pas aku lagi nyari dokumen rilis dari sebuah lembaga.

- Pakai trik Google Dorking tipis-tipis buat nyari file referensi.

- Ketemu link dokumennya. Terus aku notice, di URL-nya ada parameter

document_idsebagai path (misalnya.../doc/1234). - Iseng ngubah angka

document_id-nya ke nomor acak. - Suddenly, malah dapet akses ke dokumen-dokumen internal lembaga dan data pribadi karyawan.

See? Mulai Aja Dulu!#

Buka browser-mu, buka aplikasi yang rutin kamu pakai sehari-hari. Coba inspect element, scan client-side code-nya, pantau Network tab, atau intip isian cookies-nya.

It’s that simple! Just you and your browser. Beberapa temuan bahkan nggak butuh buat buka terminal atau running Burp Suite sama sekali.

Happy hacking all…